Durante varios meses, las comunicaciones de la Presidencia del Gobierno funcionaron con un sistema de ciberseguridad que ya no recibía parches ni mejoras del fabricante. El relevo tecnológico no se firmó hasta el 13 de febrero de 2026, aunque la propia Administración sabía que el equipamiento llegaba al final de su vida útil en noviembre de 2025.

En la práctica, esto significa que el escudo digital que protege las redes de Moncloa dejó de actualizarse mientras seguía en servicio. Aun así, el contrato de sustitución, valorado en 175.811 euros y adjudicado a la empresa Centro Regional de Servicios Avanzados, solo se formalizó meses después y prevé hasta cuatro meses adicionales para completar la instalación del nuevo sistema.

Un escudo digital para las comunicaciones del Gobierno

El equipamiento afectado forma parte de la infraestructura que protege las comunicaciones institucionales de la Presidencia del Gobierno. Por esas redes viajan correos internos, accesos a sistemas administrativos y datos sensibles relacionados con la actividad diaria del Ejecutivo. No son simples cables y pantallas, son el canal por el que se coordina buena parte del trabajo del Gobierno.

El Departamento de Seguridad Nacional, responsable de velar por estas comunicaciones, había señalado que la protección de estas redes es una función crítica. Una brecha o una debilidad en ese escudo puede abrir la puerta a filtraciones, espionaje o accesos no autorizados. Igual que nadie dejaría la puerta de casa con la cerradura rota durante meses, los responsables de ciberseguridad insisten en que estas defensas necesitan estar al día.

La propia memoria justificativa del expediente, firmada en abril de 2025, recogía que el sistema en uso dejaba de tener soporte en noviembre de ese año. Soporte técnico no es solo atención al cliente, es el flujo de parches de seguridad y mejoras frente a nuevos ataques. Sin ese soporte, el sistema queda congelado mientras las técnicas de los atacantes siguen avanzando.

El aviso previo y el desfase temporal

La documentación oficial señalaba que la sustitución debía hacerse antes de noviembre de 2025. El objetivo era contar con medios capaces de detectar y bloquear amenazas avanzadas sin llegar a ese punto de obsolescencia. A pesar de esta advertencia interna, la tramitación administrativa se alargó hasta 2026.

El contrato se tramitó por la vía de urgencia, pero esa urgencia no impidió que se produjera un hueco temporal en el que el sistema ya no recibía actualizaciones del fabricante. Entre el fin del soporte, en noviembre de 2025, y la firma del nuevo contrato, el 13 de febrero de 2026, la infraestructura de Moncloa funcionó con un nivel de protección que no evolucionaba frente a nuevas amenazas.

Además, el propio contrato establece un plazo máximo de cuatro meses para completar la instalación del nuevo equipamiento. Esto empuja el despliegue completo hasta mediados de 2026. La situación refleja algo que muchos técnicos conocen bien, la tecnología cambia rápido, la contratación pública por lo general no tanto.

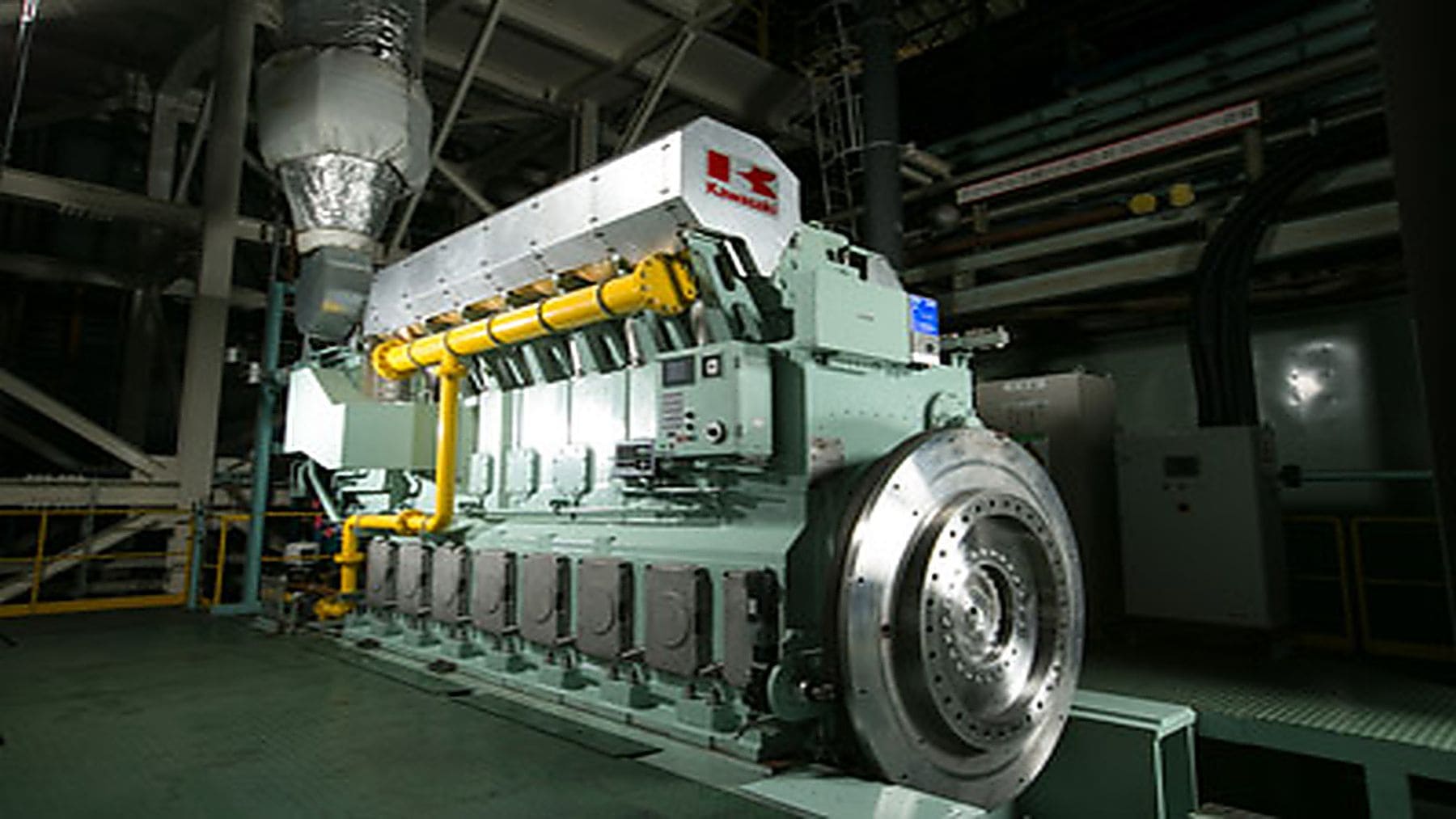

Qué hace el nuevo sistema Anti-APT

El sistema que se instalará en Moncloa pertenece a la categoría Anti-APT, diseñada para detectar ataques informáticos avanzados. Las llamadas amenazas persistentes avanzadas son intrusiones que buscan entrar en una red protegida, esconderse durante mucho tiempo y moverse sin llamar la atención para acceder a información sensible. No intentan bloquear equipos, intentan pasar desapercibidas.

Para localizar estas intrusiones, el equipamiento combina detección por firmas digitales y plataformas de sandboxing. Las firmas digitales son huellas que identifican programas maliciosos conocidos, algo así como un álbum de fotos de virus y herramientas de ataque ya catalogadas. El sandboxing crea un entorno seguro y aislado donde se ejecutan archivos sospechosos para ver qué hacen sin poner en peligro los sistemas reales.

Si un archivo se comporta como una amenaza dentro de ese entorno de prueba, se bloquea antes de que llegue a la red de verdad. Este tipo de tecnología se ha convertido en una de las barreras principales frente al espionaje digital y los ataques dirigidos, pero su eficacia depende en gran medida de la actualización constante de sus bases de datos y de las mejoras del fabricante, por eso la documentación oficial del expediente se ha publicado en la contratación de la Presidencia del Gobierno de España.